Компания ESET обнаружила первый вирус-шифровальщик, который работает через службы Android Accessibility Service и перехватывает нажатия кнопки «Домой». Вредонос Android/DoubleLocker написан на основе банковского трояна, но вместо сбора данных кредитных карт ПО шифрует информацию, блокирует аппарат и требует выкуп. Помимо этого, Android/DoubleLocker умеет менять код разблокировки экрана, лишая владельца доступа к гаджету.

DoubleLocker распространяется через веб-сайты — страница предлагает загрузить важное приложение, чаще всего — Adobe Flash Player, устанавливая под его видом вредоносное ПО. Затем вирус запрашивает разрешения для службы под названием Google Play Service (оригинальное приложение называется Google Play Services), получает права администратора и становится лончером по умолчанию. Таким образом, каждый раз при попытке вернуться на домашний экран открывается приложение-вымогатель и блокирует устройство.

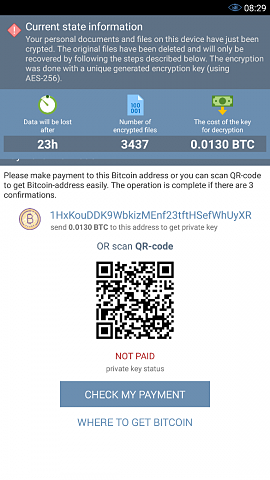

Главная цель DoubleLocker — изменить пароль Android-устройства на случайный PIN-код и зашифровать данные, чтобы потребовать выкуп в размере 0,0130 биткоина или 4 000 рублей по текущему курсу. На оплату отводится 24 часа, после чего вымогатель удалённо убирает PIN и расшифровывает файлы. В случае отказа от оплаты контент останется недоступным, но удалён не будет. Разработчики вируса оставили комментарий о том, что без их помощи вернуть файлы никак не получится.

ESET порекомендовала два пути решения, если смартфон или планшет уже заражён DoubleLocker:

- для устройств без root-прав: сбросить аппарат до заводских настроек;

- для устройств с root-правами: включить отладку по USB в настройках для разработчиков, а затем удалить PIN-код через ADB.